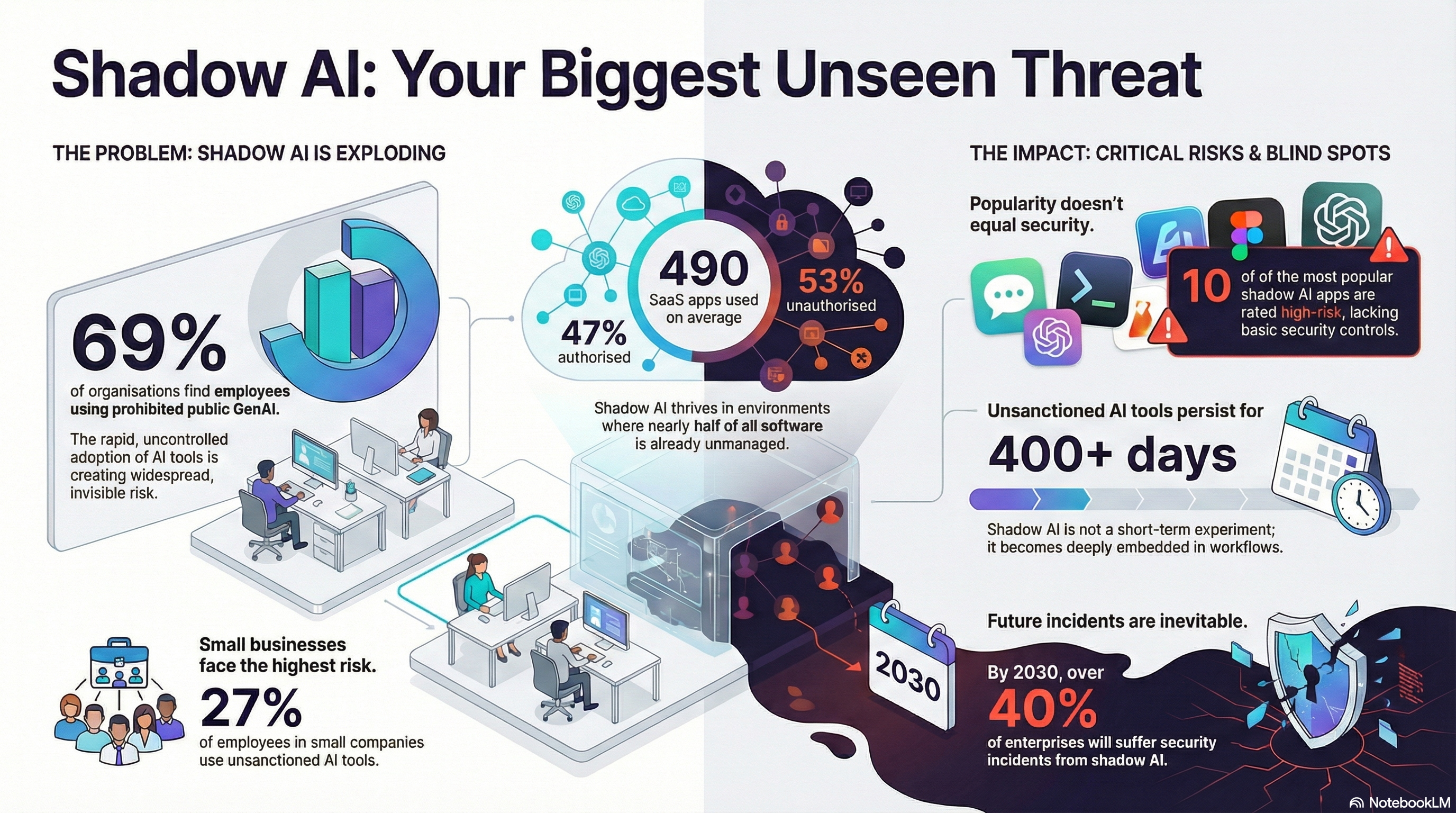

在现代企业环境中,「影子 SaaS」(Shadow SaaS) 已从微小的 IT 烦恼转变为主要的安全挑战。最新数据显示,企业平均管理 490 个 SaaS 应用程式,但令人震惊的是,其中 53% 未经 IT 部门授权或核准。这种扩张创造了一个环境,员工为了提高效率而採用各种工具——从专案管理到生成式 AI——却未经过正式的安全审查,往往让组织对巨大的数据洩露风险视而不见。忽视这些隐藏风险代价高昂,影子 AI 程度较高的公司面临的数据洩露平均成本达 670,000 美元。

影子 AI 的爆发式增长

影子 SaaS 中最令人担忧的子集之一是未经授权的 AI 工具的迅速普及。约 71% 的办公室员工承认在未经 IT 批准的情况下使用 AI 平台,并经常将公司敏感数据或代码上传到可能利用这些资讯来训练公共模型的系统中。事实上,前 10 名最常见的 AI 应用程式中,有 70% 的条款允许其利用组织数据进行训练。这种「影子 AI」构成了持续威胁;研究显示,未经授权的 AI 工具在被发现之前,通常已嵌入公司工作流程超过 400 天,在未通过安全审计的情况下,实际上已成为企业基础设施的永久组成部分。

关键安全盲点:凭证与令牌

影子 SaaS 依赖于绕过企业单点登录 (SSO) 和多重身份验证 (MFA) 的不安全存取路径。当用户使用个人电子邮件或独立密码註册服务时,他们为基于凭证的攻击创造了巨大的攻击面,这类攻击约佔基本 Web 应用程式事件的 88%。 更危险的是「离线」OAuth 令牌 (Tokens) 的累积。这些持久性权限允许第三方应用程式在用户更改密码后很久仍能存取敏感数据,产生了可能导致无声数据外洩的「持久令牌风险」。分析指出,在典型组织中,高达 52% 授予 SaaS 应用程式的令牌甚至未在使用中,但它们仍然是进入企业环境的高权限门户。

实战教训:配置错误的代价

影子 SaaS 的风险会导致现实世界的灾难。2024 年,威胁组织 ShinyHunters 利用了一个配置错误——即未强制执行 MFA——透过 Snowflake 实例入侵了超过 165 家组织。这并非厂商的失败,而是客户端的疏忽,组织未能定期更换凭证并为其云端环境实施严格的白名单。此外,针对 MGM Resorts 的重大攻击表明,即使启用了身份提供者,社交工程和「语音钓鱼」(Vishing) 仍可用于绕过安全层,导致业务中断及超过 1 亿美元的损失。

教学:如何发现与管理影子 SaaS

为了重新取得控制权,安全团队应採取多层次的发现策略,而不仅仅是依赖自动化扫描。

追踪资金流向(财务审计): 发现影子 IT 最有效的方法之一是透过报支报告和部门採购单。如果员工正在支付订阅费用,他们就在使用该工具。与财务团队合作,标记任何未经 CISO 批准的 IT 相关採购,可以发现网络日誌可能遗漏的隐藏应用程式。

审计您的 OAuth 权限: 定期检查您的身份提供者(如 Microsoft Entra 或 Google Workspace)的第三方授权。特别是寻找具有「offline_access」范围且结合写入权限(例如 mail.send 或 files.write)的应用程式。您应将最终用户的授权限制为仅限「已验证的发佈者」,并且任何高权限要求的操作都需管理员批准。

实施 SaaS 安全态势管理 (SSPM): 手动试算表已不足以应对现代的扩张。SSPM 工具可以为您的整个 SaaS 供应链提供持续的透明度,该供应链通常比您的直接工作空间所显示的大 250%。这些工具可以自动修復配置错误,并有助于确保离职员工已从所有隐藏帐户中完全移除权限。

透过主动发现和强有力的治理来应对影子 SaaS,企业可以将其云端环境转变为安全创新的催化剂。如果您担心系统中隐藏的风险,专业的 安全性风险评估 (SRAA) 或专门的 渗透测试 (Pentest) 可以帮助您在攻击者利用这些盲点之前,先将其找出。

管理影子 SaaS 就像保卫一座大楼;你可能在大门派了守卫(SSO/MFA),但如果员工打开了侧窗(影子应用程式)且不锁上,大门的锁就变得毫无意义了。

强化企业安全 🛡️ 立即行动

UD 是值得信赖的託管安全服务供应商(MSSP)

拥有 20+ 年经验,已为超过 50,000 家企业提供解决方案

涵盖渗透测试、漏洞扫描、SRAA 等全方位网络安全服务,全面保护现代企业。